Fake Captcha

Verify You Are A Captcha

Imaginer, vous recevez un email d’une alerte de github. Imaginer qu’une entreprise de sécurité vous informe que vous avez une grave vulnérabilité au sein de votre projet. Imaginer que rapidement, vous cliquez sur le lien du site web qui vous indique la vulnérabilité. Imaginer qu’un captcha doit vérifier si vous êtes humain. Imaginer que le captcha vous demande d’appuyer sur des touches de votre clavier. Cette histoire est arrivée à Johannes Ullrich.

Fonctionnement de l’attaque

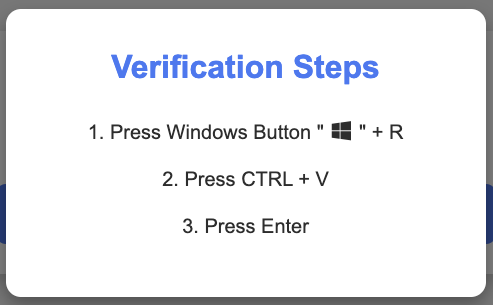

L’attaque se repose sur l’ingénierie sociale par phishing. L’objectif est que la cible effectue les combinaisons de touches du clavier. Tout le début de l’attaque incite la cible à aller sur le lien du site web. La deuxième phase affiche un faux captcha qui oblige la cible à suivre ses indications pour accéder au site web. Ses indications sont une succession de combinaison de touches. Cette combinaison de touches est l’ouverture d’une boite de dialogue qui permet d’exécuter des lignes de commande : le raccourci clavier “Windows + R”. L’indication suivante est la combinaison “Ctrl + V” qui va coller le contenu du presse-papier. La dernière indication est d’appuyer sur Entrée pour valider la ligne de commande. L’intelligence du site web est de préremplir le presse-papier. Ainsi, l’utilisateur ne sait pas qu’il effectue un copier-coller dont la source provient du site web de l’attaquant.

Crédit : Johannes Ullrich

Crédit : Johannes Ullrich

Bien entendu, le presse-papier contient une charge malveillante qui est lancé en ligne de commande. La cible se fait infecter.

Conclusion

Dans ce cadre, c’est un professionnel de la cybersécurité qui a été visé, mais ce sont les particuliers/utilisateurs finaux qui sont le plus susceptible de tomber dans le piège. Le fait que les captchas soumettent l’utilisateur à effectuer des actions rend l’attaque par Fake Captcha bien plus efficace. Parmi vos utilisateurs et votre entourage, qui serait en mesure de connaître les implications du raccourci de la combinaison de “Windows + R” ? La contre-mesure possible : désactiver le raccourci clavier. Une solution qui restera efficace… jusqu’à la prochaine attaque d’ingénierie sociale.

Je vous laisse avec un lien qui décrit une procédure de désactivation de la combinaison de touches “Windows + R”. Disable run command